За подетален опис на ВПН, во овој дел има упатување на Водичот за самоодбрана од надзор на фондацијата Електронски граници.

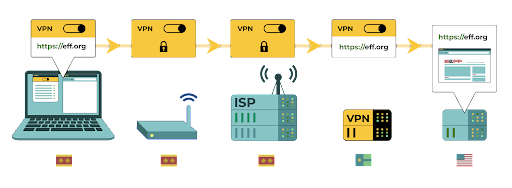

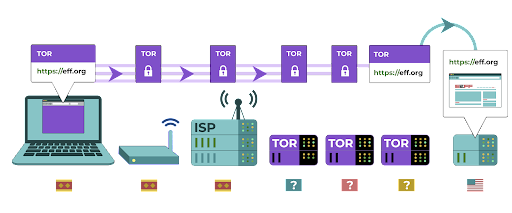

Традиционалните ВПН се дизајнирани за да ја прикријат вашата вистинска мрежна ИП-адреса и да создадат шифриран тунел за интернет сообраќајот помеѓу вашиот компјутер (или телефонот или кој било вмрежен „паметен“ уред) и серверот на виртуелната приватна мрежа. Бидејќи сообраќајот во тунелот е шифриран и испратен до вашата ВПН мрежа, на трети страни, како давателите на интернетски услуги или хакерите на јавна безжична мрежа, им е многу потешко да го следат, менуваат или блокираат вашиот сообраќај. Откако ќе помине низ тунелот од вас до ВПН мрежата, вашиот сообраќај потоа ја напушта ВПН мрежата и продолжува до својата крајна дестинација, прикривајќи ја вашата оригинална ИП-адреса. Тоа помага да се прикрие вашата физичка локација за секој што го гледа сообраќајот откако ќе ја напушти ВПН мрежата. Ова ви нуди поголема приватност и безбедност, но користењето на ВПН не ве прави целосно анонимни на интернет: вашиот сообраќај сè уште е видлив за операторот на ВПН. Вашиот давател на интернетски услуги, исто така, ќе знае дека користите ВПН, што може да го зголеми вашиот профил на ризик.

Тоа значи дека изборот на доверлив давател на ВПН мрежа е од суштинско значење. На некои места, како, на пример, Иран, непријателските влади, всушност, имаат поставено свои сопствени ВПН мрежи за да можат да следат што прават граѓаните. За да ја пронајдете ВПН мрежата што е соодветна за вашиот парламент и неговите вработени, можете да ги оцените ВПН мрежите врз основа на нивниот деловен модел и реноме, какви податоци собираат или не собираат и, секако, безбедноста на самата алатка.

Зошто не треба да користите бесплатна виртуелна приватна мрежа? Краткиот одговор е дека повеќето бесплатни ВПН, вклучително и оние што се претходно инсталирани на некои паметни телефони, доаѓаат со голема замка. Како и сите бизниси и даватели на услуги, ВПН мора да се одржуваат некако. Ако ВПН не ја продаде својата услуга, како ќе го одржува својот бизнис? Дали бара донации? Дали наплаќа за премиум услуги? Дали е поддржана од добротворни организации или финансиери? За жал, многу бесплатни ВПН заработуваат пари со собирање и потоа продавање на вашите податоци.

Давателот на ВПН што не собира податоци е најдобриот избор. Доколку податоците не се собираат, тие не можат да се продадат или да се предадат на странска влада доколку бидат побарани. Кога ја разгледувате политиката за приватност на давателот на ВПН мрежа, видете дали ВПН мрежата собира кориснички податоци. Ако експлицитно не е наведено дека податоците за конекцијата на корисниците не се евидентираат, големи се шансите дека се евидентираат. Дури и ако компанијата тврди дека не ги евидентира податоците за конекцијата, тоа не секогаш може да биде гаранција за добро однесување.

Корисно е да се направи истражување на компанијата што ја обезбедува ВПН мрежата. Дали е одобрена од независни професионалци за безбедност? Дали има статии со вести за таа ВПН? Дали некогаш била фатена како ги доведува во заблуда или ги лаже своите клиенти? Ако виртуелната приватна мрежа била основана од луѓе што се познати во заедницата за безбедност на информации, поголема е веројатноста дека е доверлива. Бидете скептични во врска со ВПН што нуди услуга за која никој не сака да ја загрози својата репутација или со која раководи компанија за која никој не знае.

.jpg)