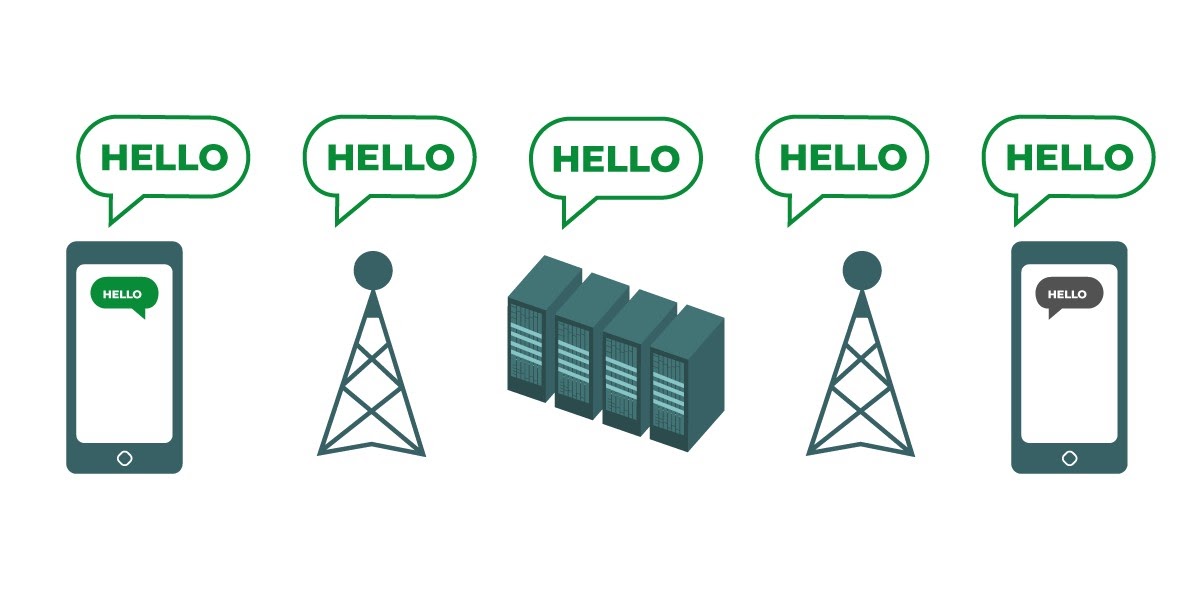

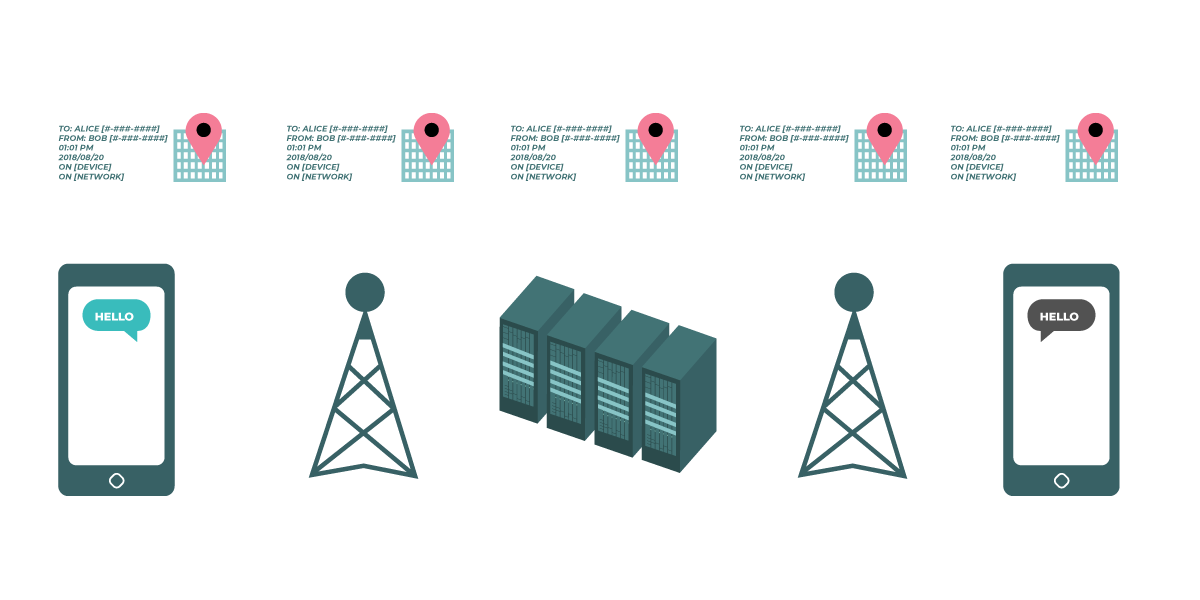

Метаподатоците често се опишуваат како сè освен содржината на вашата комуникација. Можете да ги замислите метаподатоците како дигитален еквивалент на плик. Исто како што пликот содржи информации за испраќачот, примачот и за дестинацијата на пораката, така и метаподатоците. Метаподатоците се информации за дигиталните информации што ги испраќате и примате. Некои примери на метаподатоци се:

- со кого комуницирате

- предметот на вашата е-пошта

- должината на вашите разговори

- времето кога се случил разговорот

- вашата локација кога комуницирате

Иако транспарентноста на парламентарното работење е од суштинско значење, ограничувањето на неовластениот пристап до метаподатоците (покрај заштитата на содржината на комуникациите), исто така, е важно. Сепак, метаподатоците може да им откријат чувствителни информации на хакерите, странските влади, компаниите или на други лица кои можеби не сакате да имаат пристап. Неколку примери за тоа колку информации можат да откријат метаподатоците се:

- Знаат дека пратеник или вработен повикал новинар и разговарал со него еден час пред тој новинар да објави напис со цитирање анонимен извор. Меѓутоа, не знаат за што зборувале.

- Знаат дека сте добиле е-пошта од службата за тестирање за КОВИД, потоа дека сте се јавиле на вашиот лекар, па дека сте ја посетиле веб-страницата на Светската здравствена организација во истиот час. Меѓутоа, не знаат што било напишано во е-поштата или за што сте разговарале на телефон.

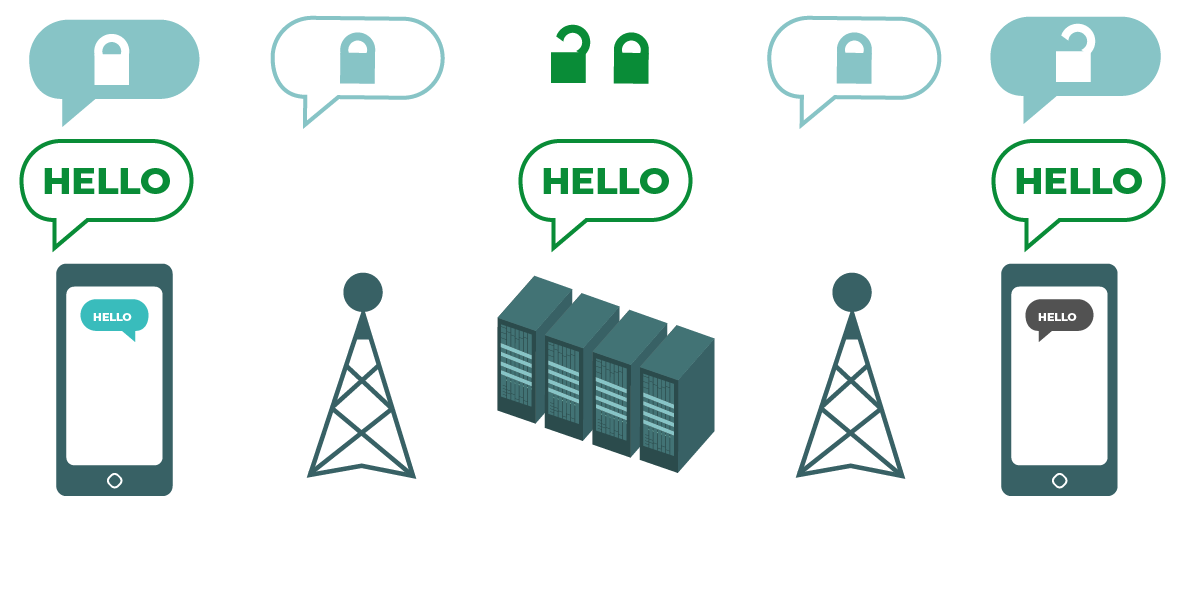

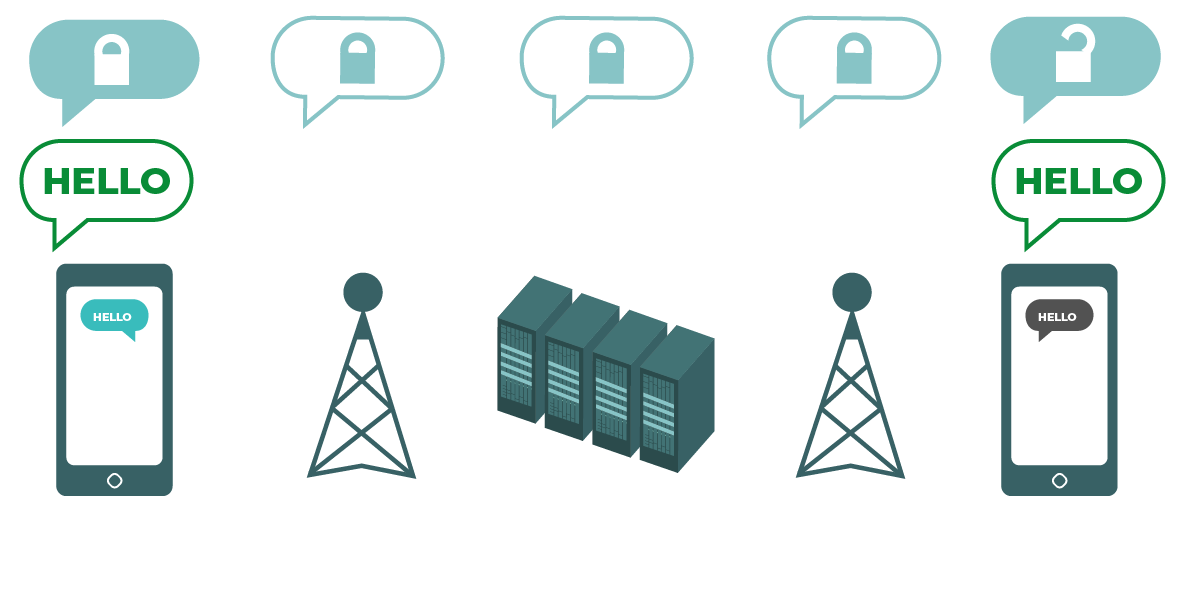

Метаподатоците не се заштитени со шифрирањето што го обезбедуваат повеќето услуги за пораки. Ако испраќате порака на Вацап (WhatsApp), на пример, имајте предвид дека иако содржината на вашата порака е целосно, од крај до крај, шифрирана, можно е другите да знаат на кого испраќате порака, колку често и, за телефонски повици, колку долго сте зборувале. Како резултат на тоа, треба да имате предвид какви ризици постојат (ако ги има) доколку одредени противници се во можност да откријат со кого разговарате, кога сте разговарале со тие лица и (во случај на е-пошта) општиот предмет на комуникацијата на вашиот парламент.

Една од причините поради кои Сигнал (Signal) толку многу се препорачува е тоа што обезбедува целосно, од крај до крај, шифрирање, воведува функции и се обврзува да ја намали количината на метаподатоци што ги снима и складира. На пример, функцијата „Запечатен испраќач“ (Sealed Sender) на Сигнал ги шифрира метаподатоците за тоа кој со кого разговара, така што Сигнал го знае само примачот на пораката, но не и испраќачот. Стандардно, оваа функција функционира само кога комуницирате со постојни контакти или профили (лица) со кои веќе сте комуницирале или кои сте ги зачувале во вашиот список со контакти. Меѓутоа, можете да ја овозможите оваа поставка „Запечатен испраќач“ (Sealed Sender) и да ја поставите на „Дозволи од сите“ (Allow from anyone) ако ви е важно да ги елиминирате таквите метаподатоци во сите разговори преку Сигнал, дури и во оние со луѓе што не ги познавате. Ова можеби не е од клучно значење за поголемиот дел од парламентарната комуникација, но важно е да се биде свесен за ризиците што ги носат метаподатоците и според тоа да се изберат соодветни алатки и политики за комуникација.

Дали, навистина, можеме да ѝ веруваме на Вацап?

Вацап (WhatsApp) е популарен избор на апликација за безбедна размена на пораки и може да биде добра опција со оглед на нејзината сеприсутност. Некои луѓе се загрижени затоа што е сопственост на Фејсбук и контролирана од Фејсбук, кој работи на нејзино интегрирање со неговите други системи. Луѓето се загрижени и за количината на метаподатоци (т.е. информации за тоа со кого комуницирате и кога) што ги собира Вацап. Ако изберете да користите Вацап како опција за безбедна размена на пораки, не заборавајте да го прочитате горниот дел за метаподатоците. Исто така, има неколку поставки за кои треба да се осигурите дека се правилно конфигурирани. Најважно е да го исклучите креирањето резервни копии во облак или, во најмала рака, да ја овозможите новата функција за креирање целосно, од крај до крај, шифрирани резервни копии на Вацап со користење клуч за шифрирање од 64 цифри или долга, случајна и уникатна лозинка зачувана на безбедно место (како, на пример, во вашата апликација за управување со лозинки). Исто така, погрижете се да го овозможите прикажувањето безбедносни известувања и да ги потврдите безбедносните кодови. Можете да најдете едноставни упатства за конфигурирање на овие поставки за телефони со Андроид овде и за ајфон овде. Ако вашите вработени* и оние со кои сите комуницирате* не ги конфигурираат правилно овие опции, тогаш не треба да ја сметате Вацап за добра опција за чувствителни комуникации за кои е потребно целосно, од крај до крај, шифрирање. Сигнал сè уште е најдобрата опција за потребите за целосно, од крај до крај, шифрирани пораки со оглед на неговите безбедни стандардни поставки и заштитата на метаподатоците.

Што се случува со размената на текстуални пораки?

Основните текстуални пораки се многу несигурни (стандардната СМС, всушност, е нешифрирана) и треба да се избегнуваат за сè што не е наменето за јавноста. Иако пораките на „Епл“ од ајфон до ајфон (познати како iMessages) се целосно, од крај до крај, шифрирани, ако во разговорот има некој што не користи ајфон, пораките не се безбедни. Најдобро е да бидете безбедни и да избегнувате текстуални пораки за сè што е барем малку чувствително, приватно или доверливо.

Зошто Телеграм, Фејсбук месинџер или Вајбер не се препорачуваат за безбедни разговори?

Некои услуги, како што се Фејсбук месинџер и Телеграм, нудат целосно, од крај до крај, шифрирање само ако намерно го вклучите (и само за разговори еден на еден), така што тие не се добри опции за чувствителни или приватни пораки, особено за тимови. Не потпирајте се на овие алатки ако треба да користите целосно, од крај до крај, шифрирање бидејќи многу лесно може да заборавите да ги смените стандардните поставки кои се помалку безбедни. Вајбер тврди дека нуди целосно, од крај до крај, шифрирање, но не го направил својот код достапен за ревизија на надворешни безбедносни истражувачи. Кодот на Телеграм, исто така, не е достапен за јавна ревизија. Како резултат на тоа, многу експерти стравуваат дека шифрирањето на Вајбер (или „тајните разговори“ на Телеграм) можеби е под стандардите и затоа не е соодветно за комуникација за која е потребно вистинско целосно, од крај до крај, шифрирање.

Нашите парламентарни колеги и избирачи користат други апликации и системи за пораки за комуникација – како можеме да ги убедиме да преземат нова апликација за да комуницираат со нас?

Понекогаш доаѓа до компромис меѓу безбедноста и удобноста, но вреди да се вложи малку дополнителен напор за чувствителната комуникација. Поставете добар пример за вашите контакти – без разлика дали се во други владини агенции, институции, во рамките на парламентот или надворешни избирачи. Ако треба да користите други помалку безбедни системи, бидете многу внимателни што зборувате. Избегнувајте дискусии на чувствителни теми. Некои парламенти може да имаат различни протоколи за општи разговори или комуникации со јавноста во споредба со доверливите дискусии со раководството, на пример. Класифицирајте ги вашите парламентарни комуникации (внатрешни и надворешни) врз основа на чувствителноста и, соодветно на тоа, погрижете се членовите и вработените да користат соодветни механизми за комуникација! Се разбира, наједноставно е ако сè е постојано автоматски шифрирано – нема што да се запамети или на што да се мисли.

За среќа, целосно, од крај до крај, шифрираните апликации, каква што е Сигнал, стануваат сè попопуларни и лесни за користење – а освен тоа се локализирани на десетици јазици за глобална употреба. Ако на вашите партнери или на други контакти им е потребна помош за да ја префрлат комуникацијата на целосно, од крај до крај, шифрирана опција, каква што е Сигнал, одвојте малку време за да им објасните зошто е толку важно правилно да ја заштитите вашата комуникација. Кога сите ќе ја разберат важноста, неколкуте минути што се потребни за преземање нова апликација и неколкуте дена што можеби ќе бидат потребни за да се навикнат да ја користат нема да изгледаат како голема работа.

Дали има други поставки за целосно, од крај до крај, шифрирани апликации што треба да ги знаеме?

Во апликацијата Сигнал е важно и потврдувањето на безбедносните кодови (кои тие ги нарекуваат Безбедносни броеви). За да го видите безбедносниот број и да го потврдите во Сигнал, можете да го отворите разговорот со контактот, да го допрете неговото име на горниот дел од екранот и да одите надолу за да го допрете „Прикажи безбедносен број“ (View Safety Number). Ако вашиот безбедносен број се совпаѓа со вашиот контакт, можете да го означите како „потврден“ од истиот екран. Особено е важно да обрнете внимание на овие безбедносни броеви и да ги потврдите вашите контакти ако добиете известување во разговор дека безбедносниот број за одреден контакт е променет. Ако вам или на другите вработени ви треба помош при конфигурирање на овие поставки, Сигнал обезбедува корисни упатства.

Ако ја користите апликацијата Сигнал, која нашироко се смета за најдобра и лесна за користење опција за безбедни пораки и повици еден на еден, погрижете се да поставите силна шифра. Користете најмалку шест цифри, а не нешто што може да се погоди лесно, како, на пример, вашиот датум на раѓање.

За повеќе совети за тоа како правилно да ги конфигурирате Signal и WhatsApp, можете да ги погледнете упатствата со алатки за двете апликации, креирани од фондацијата Електронски граници во нивниот Водич за самоодбрана од надзор.