استخدام HTTPS

الخطوة الأكثر أهمية للحد من قدرة الخصم على مراقبة برلمانك عبر الإنترنت هي تقليل كمية المعلومات المتاحة المتعلقة بك وبنشاط زملائك على الإنترنت إلى الحد الأدنى. تأكد دائمًا من أنك تتصل بمواقع الويب بأمان: تأكد من أن عنوان URL (الموقع) يبدأ ببروتوكول "https" ويعرض رمز القفل الصغير في شريط العنوان الخاص بالمستعرض.

عندما تستعرض الإنترنت بدون تشفير، يتم الكشف عن كافة المعلومات التي تكتبها في موقع ما (مثل كلمات المرور أو أرقام الحسابات أو الرسائل)، وتفاصيل الموقع والصفحات التي تزورها. وهذا يعني أن (1) أي مخترقين على شبكتك و(2) مسؤول الشبكة الخاص بك و(3) مزود خدمة الإنترنت وأي كيان قد يشارك معه البيانات (مثل السلطات الحكومية) و(4) مزود خدمة الإنترنت للموقع الذي تزوره وأي كيان قد يشارك معه البيانات وبالطبع (5) الموقع الذي تزوره نفسه لديه حق الوصول إلى قدر كبير من المعلومات التي قد تكون حساسة.

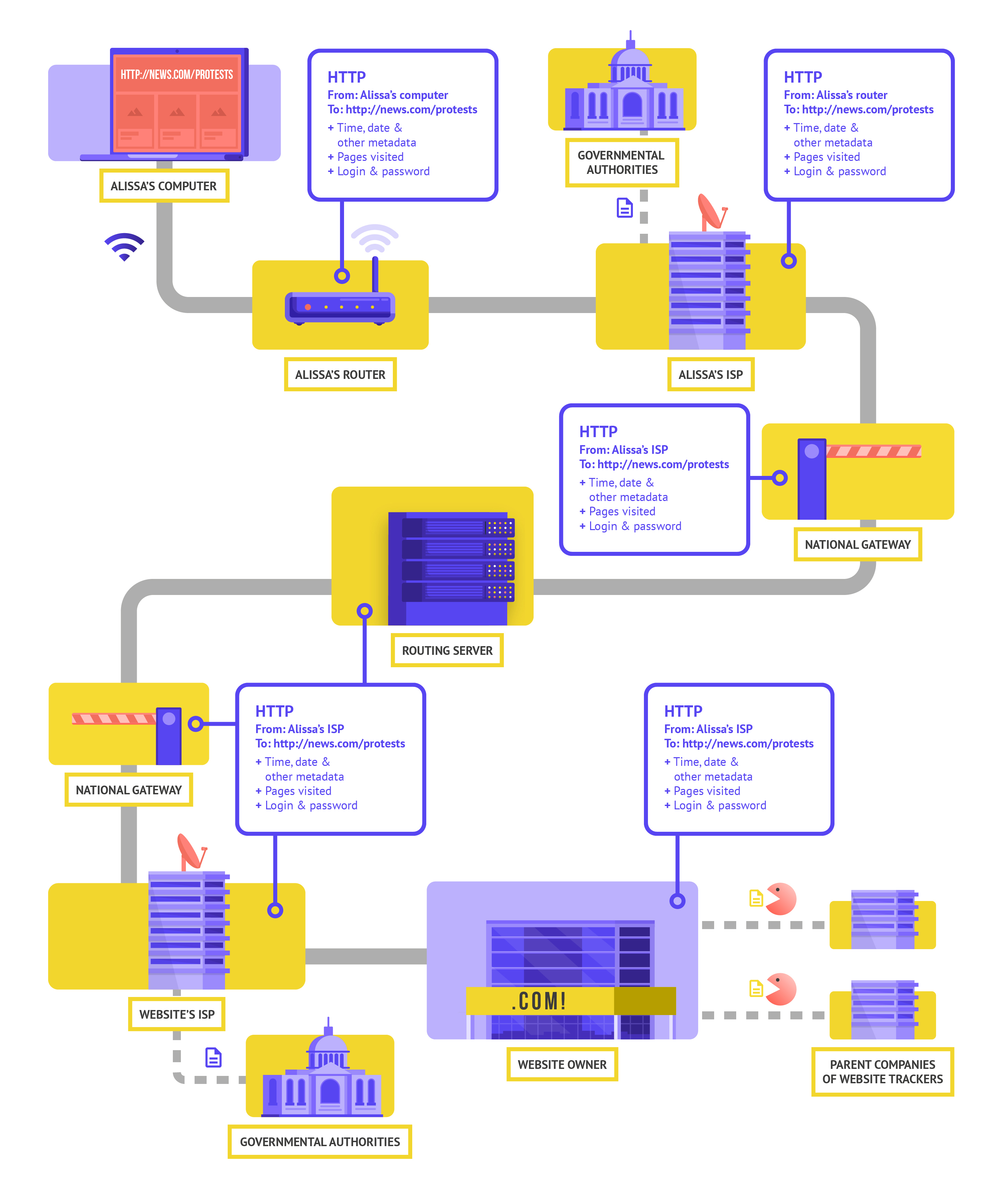

فلنأخذ مثالاً حقيقيًا لما يبدو عليه التصفح بدون تشفير:

عند التصفح بدون تشفير، يتم الكشف عن جميع بياناتك. كما هو موضح أعلاه، يمكن للخصم رؤية مكانك وأنك تنتقل إلى الموقع news.com وتتصفح على وجه التحديد الصفحة الخاصة بالاحتجاجات في بلدك، وربما الأهم من ذلك، بصفتك نائبًا أو عضوًا في البرلمان، يمكنه الاطلاع على كلمة المرور الخاصة بك التي تشاركها لتسجيل الدخول إلى الموقع نفسه. عندما تقع هذه المعلومات في الأيدي الخطأ، فإنها لا تكشف حسابك فقط بل تعطي أيضًا للخصوم المحتملين فكرة جيدة عما قد تفعله أو تفكر به.

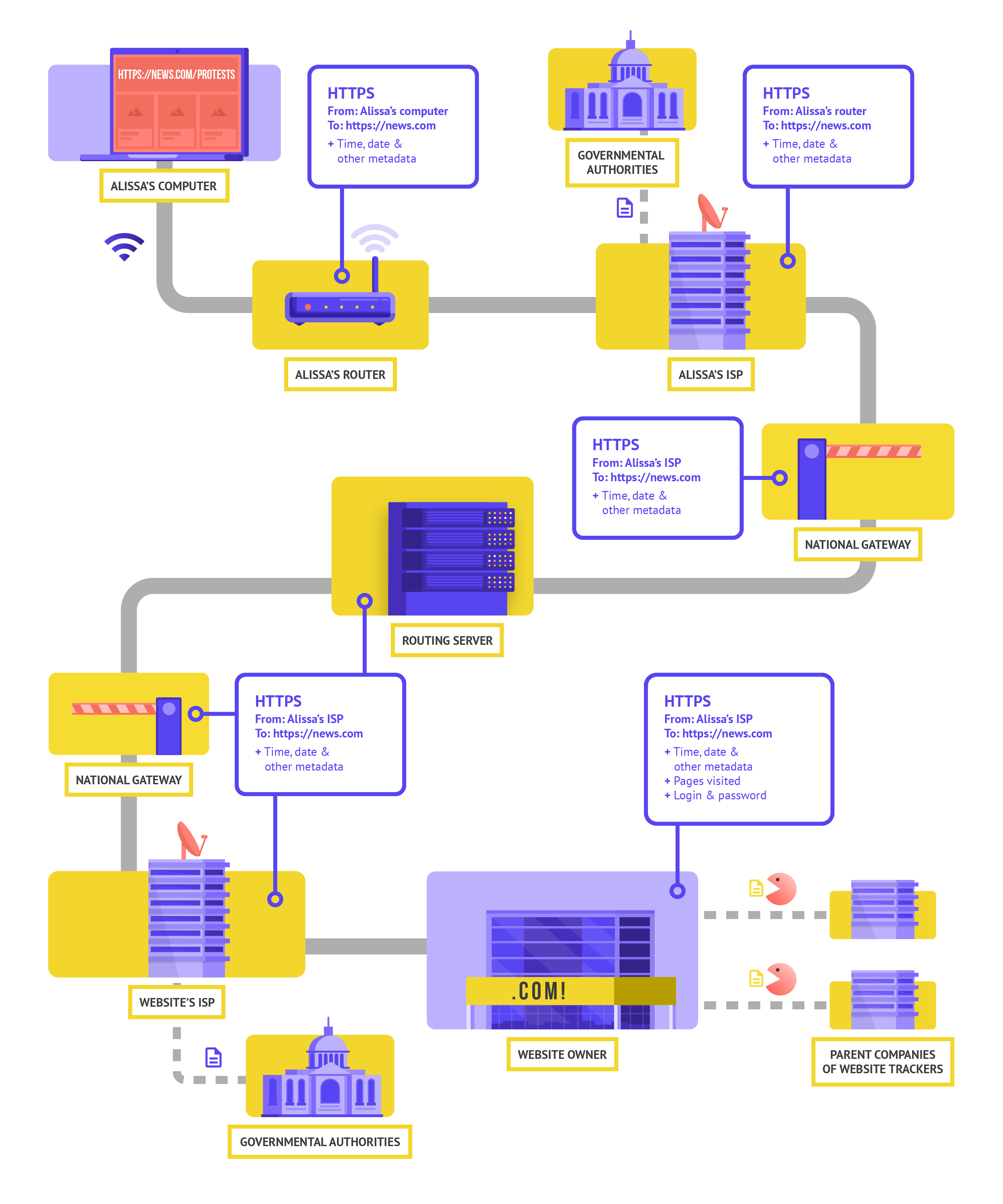

استخدام HTTPS (الحرف "s" يرمز إلى الأمان) يعني أن التشفير مطبقا. وهذا يوفر لك المزيد من الحماية. دعونا نلقي نظرة على ما يبدو عليه التصفح باستخدام HTTPS (المعروف أيضًا باسم التشفير):

باستخدام HTTPS، لن يتمكن أي خصم محتمل من رؤية كلمة مرورك أو المعلومات الحساسة الأخرى التي قد تشاركها على موقع الويب. ولكنه مع ذلك لا يزال بإمكانه رؤية المجالات التي تزورها (على سبيل المثال، news.com). وبينما يقوم HTTPS كذلك بتشفير المعلومات المتعلقة بالصفحات الفردية داخل أحد المواقع التي تزورها (على سبيل المثال، website.com/protests)، فإنه لا يزال بإمكان الخصوم المتمرسين رؤية هذه المعلومات عن طريق فحص حركة مرورك على الإنترنت. ومع وجود HTTPS، قد يعرف خصم ما أنك ستنتقل إلى news.com، ولكنه غير قادر على رؤية كلمة مرورك وسيكون من الصعب (ولكن ليس مستحيلًا) عليه رؤية أنك تبحث عن معلومات حول الاحتجاجات (لاستخدام هذا المثال). ويُعد هذا فرقًا مهمًا. تحقق دائمًا من تطبيق بروتوكول HTTPS قبل التنقل عبر موقع الويب أو إدخال معلومات حساسة. ويمكنك كذلك استخدام إضافات مستعرض HTTPS Everywhere للتأكد من أنك تستخدم HTTPS في جميع الأوقات، أو إذا كنت تستخدم Firefox، فقم بتشغيل وضع HTTPS فقط في المستعرض.

إذا كنت تلقيت تحذيرًا من مستعرضك بأن أحد مواقع الويب قد تكون غير آمنة، فلا تتجاهله. فهذا يعني وجود خطأ ما. قد يكون غير ضار، مثل أن الموقع به شهادة أمان منتهية الصلاحية، أو قد يكون الموقع محتالًا أو مزيفًا بشكل خبيث. في كلتا الحالتين، من المهم الانتباه إلى التحذير وعدم المتابعة إلى الموقع.

استخدام نظام DNS المشفر

إذا كنت تريد أن تجعل الأمر أكثر صعوبة (ولكن ليس مستحيلًا) على مزود خدمة الإنترنت بخصوص معرفة تفاصيل مواقع الويب التي تزورها، فيمكنك استخدام نظام DNS المشفر.

إذا كنت تتساءل، فإن DNS تعني نظام أسماء المجال. وهو في الأساس دليل الهاتف الخاص بالإنترنت، ويترجم أسماء المجالات المألوفة السهلة مثل (ndi.org) إلى عناوين برتوكول إنترنت مناسب للويب (IP). وهذا يسمح للأشخاص باستخدام مستعرضات الويب للبحث بسهولة عن موارد الإنترنت وتحميلها وزيارة مواقع الويب. ومع ذلك، لا يتم تشفير نظام DNS بالوضع الافتراضي.

لاستخدام نظام DNS المشفر وإضافة مستوى قليل من الحماية إلى حركة الإنترنت في الوقت نفسه، يُعد تنزيل تطبيق Cloudflare’s 1.1.1.1 وتشغيله على الكمبيوتر والجهاز المحمول هو أحد الخيارات السهلة. وتتوفر خيارات نظام DNS المشفرة الأخرى، بما في ذلك Google’s 8.8.8.8، ولكنها تتطلب المزيد من الخطوات التقنية لتكوينها. إذا كنت تستخدم مستعرض Firefox، فسيتم الآن تشغيل نظام DNS المُشفر بالوضع الافتراضي. كما يمكن لمستخدمي مستعرض Chrome أو مستعرض Edge تشغيل نظام DNS المشفر من خلال إعدادات الأمان المتقدمة للمستعرض عن طريق تشغيل "استخدام نظام DNS الآمن" وتحديده "مع: Cloudflare (1.1.1.1)" أو مزود من اختيارهم.

يعمل Cloudflare’s 1.1.1.1 مع WARP على تشفير نظام DNS وتشفير بيانات الاستعراض الخاصة بك، مما يوفر خدمة مشابهة لشبكة VPN التقليدية. على الرغم من أن WARP لا يحمي موقعك بالكامل من جميع مواقع الويب التي تزورها، فإنه يُعد ميزة سهلة الاستخدام يمكن أن تساعد الموظفين في برلمانك في الاستفادة من نظام DNS المُشفر وتقديم حماية إضافية من مزود خدمة الإنترنت الخاص بك في الحالات التي لا تكون فيها شبكة VPN كاملة لا تعمل أو لا تكون مطلوبة في ظل سياق التهديد. باستخدام تطبيق 1.1.1.1 مع إعدادات نظام DNS المتقدمة في ميزة WARP، يمكن للموظفين كذلك تشغيل تطبيق 1.1.1.1 للعائلات لتوفير حماية إضافية ضد البرامج الضارة أثناء الوصول إلى الإنترنت.

يُعد بروتوكول HTTPS ضروريًا ويوفر نظام DNS المشفر بعض الحماية الإضافية ضد المتطفلين وحظر المواقع، ولكن إذا كان برلمانك مهتما بالمراقبة المستهدفة بشدة فيما يتعلق بالأنشطة عبر الإنترنت ويواجه رقابة متطورة عبر الإنترنت (مثل حجب مواقع الويب والتطبيقات)، فقد ترغب في استخدام شبكة خاصة افتراضية موثوقة (VPN).

ما هي شبكات VPN؟

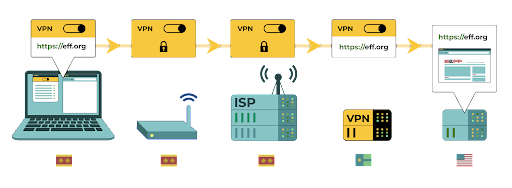

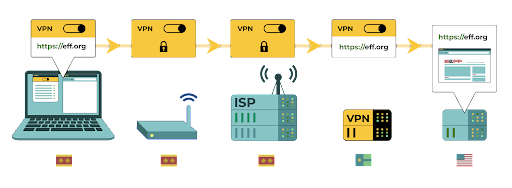

شبكة VPN في الأساس هي النفق الذي يحمي من المراقبة وحظر حركة الإنترنت الخاصة بك من المخترقين على شبكتك ومسؤول الشبكة ومزود خدمة الإنترنت وأي شخص قد تشارك معه البيانات. في منظمة كبيرة، مثل البرلمان، غالبًا ما تُستخدم شبكات VPN "للأعمال" أو "الشركات" للمساعدة في حماية سلامة الوصول إلى الأنظمة والتطبيقات الداخلية (مثل تلك المستخدمة في التصويت عن بُعد) أيضًا. وسواء كنت تستخدم شبكة VPN شخصيًا أو شبكة مُصممة لأغراض تجارية، فإن مفهوم حماية حركة المرور على الإنترنت من التطفل يعمل بشكل عام، ويظل من الضروري الاستمرار في استخدام HTTPS (حتى مع وجود شبكة VPN). من المهم أيضًا التأكد من أنك تثق في شبكة VPN التي يستخدمها برلمانك. فيما يلي مثالًا عما يبدو عليه التصفح باستخدام شبكة VPN:

لوصف شبكات VPN بمزيد من التفصيل، يشير هذا القسم إلى دليل الدفاع الذاتي ضد المراقبة إصدار مؤسسة EFF:

يتم تصميم شبكات VPN التقليدية لإخفاء عنوان IP الفعلي للشبكة وإنشاء نفق مشفر لحركة الإنترنت بين الكمبيوتر أو (الهاتف أو أي جهاز "ذكي" شبكي) وخادم VPN. وبسبب تشفير الحركة في النفق وإرسالها إلى شبكة VPN، فمن الصعب جدًا على الجهات الخارجية مثل مزودي خدمة الإنترنت أو المخترقين على شبكة Wi-Fi العامة مراقبة حركتك أو تعديلها أو حظرها. وبعد المرور عبر النفق من عندك إلى شبكة VPN، فستترك حركة المرور الخاصة بك شبكة VPN إلى وجهتها النهائية، مما يعمل على إخفاء عنوان IP الأصلي. وهذا يساعد في إخفاء موقعك الفعلي لأي شخص يبحث في حركة الإنترنت بعد أن تغادر شبكة VPN. مما يوفر لك المزيد من الخصوصية والأمان، ولكن استخدام شبكة VPN لا يجعلك مجهول الهوية بالكامل عبر الإنترنت: فلا تزال حركة المرور الخاصة بك مرئية لمشغل شبكة VPN. كذلك، سيعرف مزود خدمة الإنترنت أنك تستخدم VPN، الأمر الذي قد يرفع مستوى المخاطر لديك.

وهذا يعني أن اختيار موفر شبكة VPN جدير بالثقة أمرًا ضروريًا. في بعض الأماكن مثل إيران، أنشأت الحكومات المعادية بالفعل شبكات VPN لتكون قادرة على تتبع ما يفعله المواطنون. للعثور على شبكة VPN المناسبة لبرلمانك وموظفيه، فإنه يمكنك تقييم شبكات VPN استنادًا إلى نموذج الشركة وسمعتها والبيانات التي تجمعها أو لا تجمعها وبالطبع أمان الأداة نفسها.

لماذا لا يجب استخدام شبكة VPN مجانية فقط؟ الإجابة المختصرة هي أن معظم شبكات VPN المجانية، بما في ذلك تلك التي تأتي مثبتة مسبقًا على بعض الهواتف الذكية، تأتي بمشكلة كبيرة. مثل جميع الشركات ومزودي الخدمات، يجب على شبكات VPN الحفاظ على نفسها بطريقة ما. وإذا لم تبيع شبكة VPN خدمتها، فكيف تحافظ على أعمالها؟ هل تطلب التبرعات؟ هل يتم تحصل رسوم مقابل الخدمات المميزة؟ هل هي مدعومة من قبل المنظمات الخيرية أو الممولين؟ لسوء الحظ، فإن العديد من شبكات VPN المجانية تكسب أموالها عن طريق جمع بياناتك وبيعها.

يُعد مزود شبكة VPN الذي لا يجمع بياناتك في المقام الأول هو الخيار الأفضل. إذا لم يتم جمع البيانات، فلا يمكن بيعها أو تسليمها إلى حكومة أجنبية إذا طلبت ذلك. وعند النظر إلى سياسة خصوصية مزود شبكة VPN، تحقق مما إذا كانت شبكة VPN تجمع بيانات المستخدم بالفعل أم لا. وإذا لم يُذكر صراحة أنه لم يتم تسجيل بيانات اتصال المستخدم، فمن المحتمل أنها تجمع البيانات. حتى إذا ادعت شركة عدم تسجيل بيانات الاتصال، فقد لا يكون هذا ضمانًا للسلوك الجيد.

وتجدر الإشارة إلى أهمية إجراء بحث على الشركة التي تقف خلف شبكة VPN. هل اعتمدها خبراء أمن مستقلون؟ هل تمتلك شبكة VPN مقالات إخبارية مكتوبة حول هذا الموضوع؟ هل سبق أن تم ضبطها بتهمة تضليل عملائها والكذب عليهم؟ إذا تم إنشاء شبكة VPN بواسطة أشخاص معروفين في مجتمع أمن المعلومات، فمن المرجح أن تكون شبكة VPN جديرة بالثقة. كن حذرًا من تقديم شبكة VPN لخدمة لا يرغب أي شخص في المخاطرة بسمعته، أو خدمة تقدمها شركة لا يعرفها أحد.

إذن، ما هي شبكة VPN التي يجب أن نستخدمها؟

إذا كنت بحاجة إلى حل، بالإضافة إلى ضمان أمن حركة الإنترنت البرلمانية، للحد بشكل آمن من الوصول إلى الأنظمة والتطبيقات البرلمانية الداخلية فقط (حتى أثناء العمل عن بُعد) على الأنظمة والتطبيقات البرلمانية الداخلية، فقد ترغب في استخدام شبكة VPN المخصصة "للشركات" أو "المؤسسات". وتوجد مجموعة من الخيارات باستخدام تقنيات مختلفة قد تفكر فيها، بما في ذلك AnyConnect من Cisco، أو Global Protect من PaloAlto، أو Access من Cloudflare (من الناحية الفنية Zero Trust Access System، وليس شبكة VPN) على سبيل المثال لا الحصر. في كلتا الحالتين، تتطلب هذه الأنظمة موظفين خبراء في تكنولوجيا المعلومات للتنفيذ والإدارة الفعالة.

إذا كان نظام VPN "الشركة" متقدم إما خارج الميزانية أو متطورًا بشكل غير ضروري لبرلمانك، فيمكنك أيضًا التفكير في استخدام خيارات VPN الشخصية مثل ProtonVPN أو TunnelBear (والتي تقدم أيضًا خطة Teams لجعل إدارة الحساب أبسط) لجميع أعضاء البرلمان وطاقم عمل. هناك خيار آخر وهو تكوين خادمك الخاص باستخدام Outline الخاص بواجهة Jigsaw، حيث لا توجد شركة تدير حسابك ولكنك في المقابل يجب أن تقوم بإعداد الخادم الخاص بك.

على الرغم من أن معظم شبكات VPN الحديثة قد تم تحسينها فيما يتعلق بالأداء والسرعة، فمن الجدير أن نضع في اعتبارنا أن استخدام شبكة VPN قد يؤدي إلى إبطاء سرعة تصفحك إذا كنت تستخدم شبكة ذات نطاق ترددي منخفض جدًا، أو يجعلك تعاني من وقت استجابة طويل أو تأخيرات في الشبكة أو انقطاعات متقطعة للإنترنت. إذا كنت تستخدم شبكة أسرع، يجب أن تستخدم VPN بالوضع الافتراضي طوال الوقت.

إذا قمت بتوصية الموظفين باستخدام شبكة VPN، فمن المهم أيضًا التأكد من استمرار تشغيل شبكة VPN. قد يبدو الأمر واضحًا، لكن لا تقدم شبكة VPN التي يتم تثبيتها دون تشغيلها أي نوع من أنواع الحماية.

إخفاء الهوية من خلال مستعرض Tor

بالإضافة إلى شبكات VPN، قد تكون قد سمعت عن Tor كأداة أخرى لاستخدام الإنترنت بشكل أكثر أمانًا. من المهم أن تفهم ماهية كليهما، ولماذا قد تستخدم أحدهما أو الآخر.

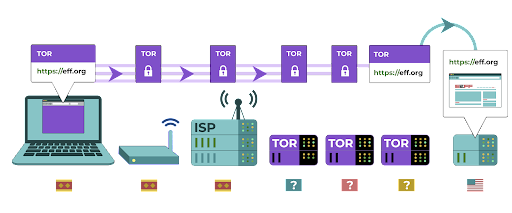

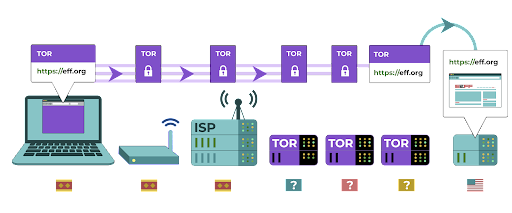

Tor هو برتوكول لنقل البيانات بشكل مجهول عبر الإنترنت عن طريق توجيه الرسائل أو البيانات عبر شبكة مركزية. يمكنك معرفة المزيد حول كيفية عمل Tor هنا، ولكن باختصار يقوم Tor بتوجيه حركتك عبر نقاط متعددة على طول الطريق إلى وجهتها بحيث لا تحتوي أي نقطة على معلومات كافية لكشف هويتك وما تقوم به عبر الإنترنت في الوقت نفسه.

يختلف Tor عن شبكة VPN في نقاط قليلة. والأهم من كل ذلك، إنه يختلف لأنه لا يعتمد على الثقة في أي نقطة محددة (مثل مزود شبكة VPN).

يوضح هذا الرسم الذي وضعته مؤسسة EFF الفرق بين شبكة VPN التقليدية ومتصفح Tor.

إن أسهل طريقة لاستخدام Tor هي من خلال مستعرض ويب Tor. وهو يعمل مثل أي مستعرض عادي باستثناء أنه يوجه حركة المرور الخاصة بك عبر شبكة Tor. ويمكنك تنزيل مستعرض Tor على الأجهزة التي تعمل بنظام تشغيل Windows أو Mac أو Linux أو Android. ضع في اعتبارك أنه عند استخدام المستعرض Tor، فإنك تحمي فقط المعلومات التي تصل إليها أثناء وجودك في المستعرض. ولكنه لا يوفر أي حماية للتطبيقات الأخرى أو الملفات التي تم تنزيلها والتي قد تفتحها بشكل منفصل على جهازك. كذلك، ضع في اعتبارك أن Tor لا يقوم بتشفير حركتك، لذلك، كما هو الحال عند استخدام شبكة VPN، لا يزال من الضروري استخدام طريقة أفضل الممارسات مثل HTTPS عند الاستعراض.

إذا كنت ترغب في زيادة درجات الحماية لإخفاء الهوية في Tor لتشمل الكمبيوتر بالكامل، فيمكن للمستخدمين الأكثر خبرة في التكنولوجيا تثبيت Tor بصفته اتصال إنترنت على مستوى النظام، أو التفكير في استخدام نظام التشغيل Tails، الذي يوجّه جميع الحركات عبر Tor بالوضع الافتراضي. كما يستطيع مستخدمو Android استخدام تطبيق Orbot لتشغيل Tor لجميع حركات وتطبيقات الإنترنت على الجهاز. بغض النظر عن كيفية استخدام Tor، من المهم معرفة أنه عند استخدامه فإنه يتعذر على مزود خدمة الإنترنت الخاص بك رؤية مواقع الويب التي تزورها ولكنه *يستطيع* رؤية أنك تستخدم Tor نفسه. ويتشابه الأمر إلى حد كبير عند استخدام شبكة VPN، وقد يؤدي ذلك إلى رفع مستوى المخاطر لمنظمتك إلى حد كبير، لأن Tor ليس أداة شائعة الاستخدام بشكل كبير وبالتالي فإنها تبرز أمام الخصوم الذين قد يراقبون حركة الإنترنت الخاصة بك.

لذلك، في حين أنه من المحتمل أن تكون هناك حالات قليلة جدًا يستلزم فيها استخدام Tor في سياق برلماني، خاصة إذا كنت لا تستطيع تحمل تكلفة VPN معتمد أو وجدت برلمانك يعمل في بيئة يتم فيها حظر الشبكات الافتراضية الخاصة باستمرار، يمكن أن يكون Tor خيارًا جيدًا، إذا كان قانونيًا، للحد من تأثير المراقبة وتجنب الرقابة عبر الإنترنت.

هل هناك أي أسباب تمنعنا من استخدام VPN أو Tor؟

بصرف النظر عن المخاوف المتعلقة بخدمات VPN ذات السمعة غير الجيدة، فإن أهم شيء يجب مراعاته هو ما إذا كان استخدام شبكة VPN أو Tor قد يجذب انتباه جهات غير مرغوب فيها أو أن يكون مخالفًا للقانون في بعض الدوائر القضائية. وعلى الرغم من عدم قدرة مزود خدمة الإنترنت على معرفة المواقع التي تزورها أثناء استخدام هذه الخدمات، فإنه يكون على علم بأنك متصل بشبكة Tor أو VPN. إذا كان هذا غير قانوني حيث يعمل برلمانك أو موظفوه أو قد يتسبب في مزيد من الاهتمام أو المخاطرة من مجرد تصفح الويب باستخدام HTTPS القياسي ونظام أسماء النطاقات المشفر، ربما يكون VPN أو Tor على وجه الخصوص (وهو أقل استخدامًا بكثير وبالتالي يمثل "علامة حمراء أكبر") ليس هو الخيار الصحيح.

ما المستعرض الذي يجب أن نستخدمه؟

استخدم مستعرض ذا سمعة جيدة مثل مستعرض Chrome أو Firefox أو Brave أو Safari أو Edge أو Tor. ويُستخدم كل من مستعرض Chrome وFirefox على نطاق واسع جدًا ويقومان بعمل رائع فيما يتعلق بالأمان. والبعض يُفضل استخدام Firefox بسبب تركيزه على الخصوصية. في كلتا الحالتين، من المهم إعادة تشغيله وجهاز الكمبيوتر بشكل متكرر نسبيًا للاستمرار في تحديث المستعرض. إذا كنت مهتمًا بمقارنة ميزات المستعرض، فتحقق من هذا المصدر من مؤسسة Freedom of the Press Foundation.

بغض النظر عن المستعرض، من الجيد أيضًا استخدام الملحق أو الإضافة مثل Privacy Badger، أو uBlock Origin، أو Privacy Essentials من DuckDuckGo حيث تمنع المعلنين والمتتبعين الخارجيين الآخرين من تتبع الأماكن التي تذهب إليها والمواقع التي تزورها. وعند استعراض الإنترنت، احرص على تحويل عمليات بحث الويب الافتراضية من Google إلى DuckDuckGo، أو Startpage، أو محرك بحث آخر لحماية الخصوصية. سيساعد مثل هذا التبديل في الحد من المعلنين والمتتبعين الخارجيين أيضًا.

يمكن أن تكون هجمات الملحق أو الإضافة للمستعرض ضارة تمامًا مثل البرامج الضارة التي تتم مشاركتها بشكل مباشر من خلال تنزيلات التصيّد الاحتيالي أو البرامج الأخرى. على سبيل المثال، استهدفت إضافة خبيثة مصممة بذكاء بعنوان "مكونات تحديث الفلاش" المنظمات السياسية التبتية في أوائل عام 2021. وتم عرض الإضافة للمستخدمين الذين زاروا مواقع الويب المرتبطة ببريد إلكتروني احتيالي، وعند تثبيته، مكنت المخترقين من سرقة البريد الإلكتروني وبيانات التصفح.

يمكن أن تكون الإضافات للمستعرض أيضًا موجهة لإصابة الموارد البرلمانية مثل مواقع الويب، والتي بدورها يمكن أن تنشر البرامج الضارة إلى مجموعة واسعة من زوار الموقع (بما في ذلك عامة الناس وموظفي البرلمان والأعضاء أنفسهم). لنأخذ، على سبيل المثال، استغلال المخترقين لإضافة مستعرض البرنامج الشهير Browsealoud (المعروف الآن باسم ReachDeck)، وهو برنامج يحول نص موقع الويب إلى صوت للمستخدمين ضعاف البصر. في عام 2018، أدخل المخترقون كود خبيث في الإضافة للمستعرض، والتي كانت مستخدمة على مواقع الويب لكيانات حكومية مختلفة، بما في ذلك برلمان ولاية فيكتوريا في أستراليا. ومع وجود الإضافة للمستعرض المصاب في مكانها وتكوينها بشكل غير صحيح، أصيبت أجهزة زوار الموقع ببرامج ضارة عند زيارة الموقع. في هذه الحالة، تم استخدام البرامج الضارة للاستفادة من الأجهزة لتعدين العملات المشفرة، ولكن يمكن أن يستخدم المخترقون هذه الأساليب لنشر البرامج الضارة لأغراض سرقة البيانات أو التجسس أيضًا.

.jpg)