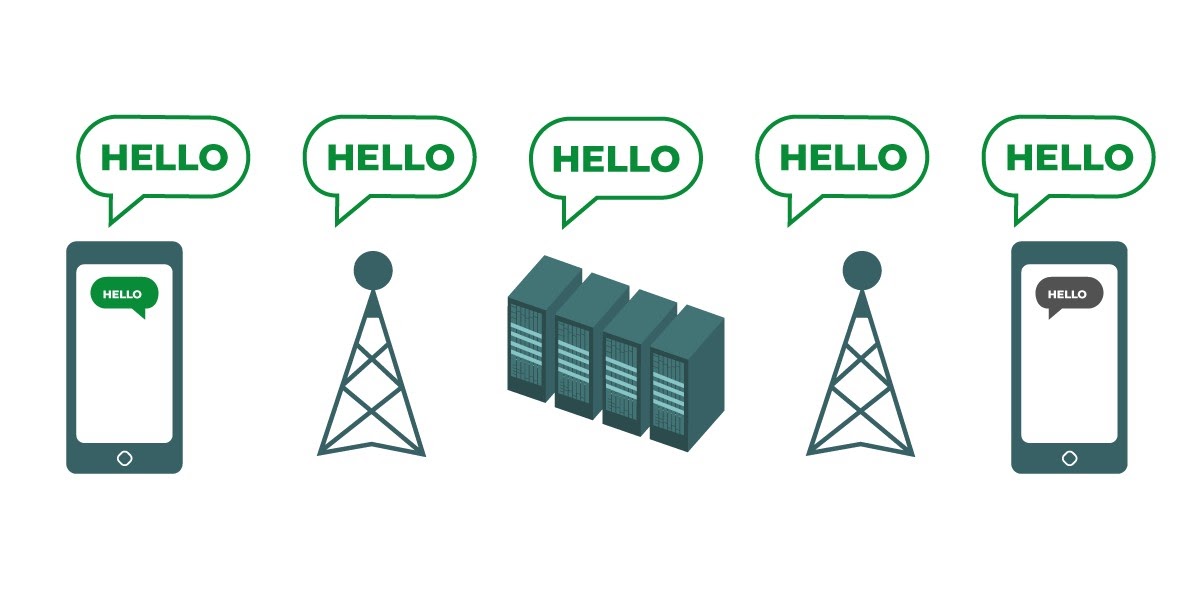

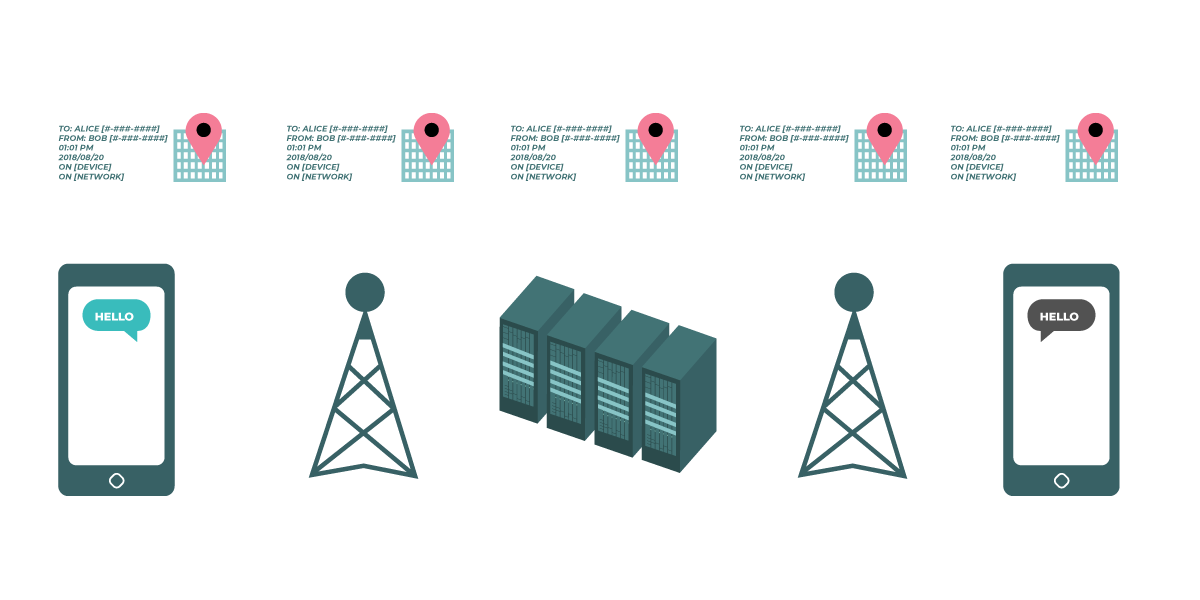

Нередко к метаданным относят все, кроме собственно содержимого ваших коммуникаций. Метаданные — это своего рода цифровой аналог конверта. Как и конверт, метаданные содержат информацию об отправителе, получателе и месте назначения сообщения. Метаданные — это информация об отправляемых и получаемых цифровых сообщениях. Среди прочего, к метаданным относится:

- с кем вы общаетесь

- тема электронного письма

- продолжительность разговора

- время разговора

- ваше местоположение в процессе общения

В то время как прозрачность применимых парламентских операций имеет важное значение, ограничение несанкционированного доступа к метаданным (в дополнение к защите содержания сообщений) также важно. В конце концов, метаданные могут раскрывать конфиденциальную информацию хакерам, иностранным правительствам, компаниям или другим лицам, к которым вы, возможно, не хотите иметь доступ. Можно привести несколько примеров того, насколько показательными могут быть метаданные:

- они знают, что член парламента или сотрудник позвонил журналисту и разговаривал с ним в течение часа, прежде чем этот журналист опубликовал статью с анонимной цитатой. но они не узнают, о чем именно вы говорили.

- Им станет известно, что вы получили электронное письмо от службы тестирования на COVID, позвонили своему врачу и зашли на сайт Всемирной организации здравоохранения, и все это в течение одного часа, но они не узнают, что было в письме и о чем вы говорили по телефону.

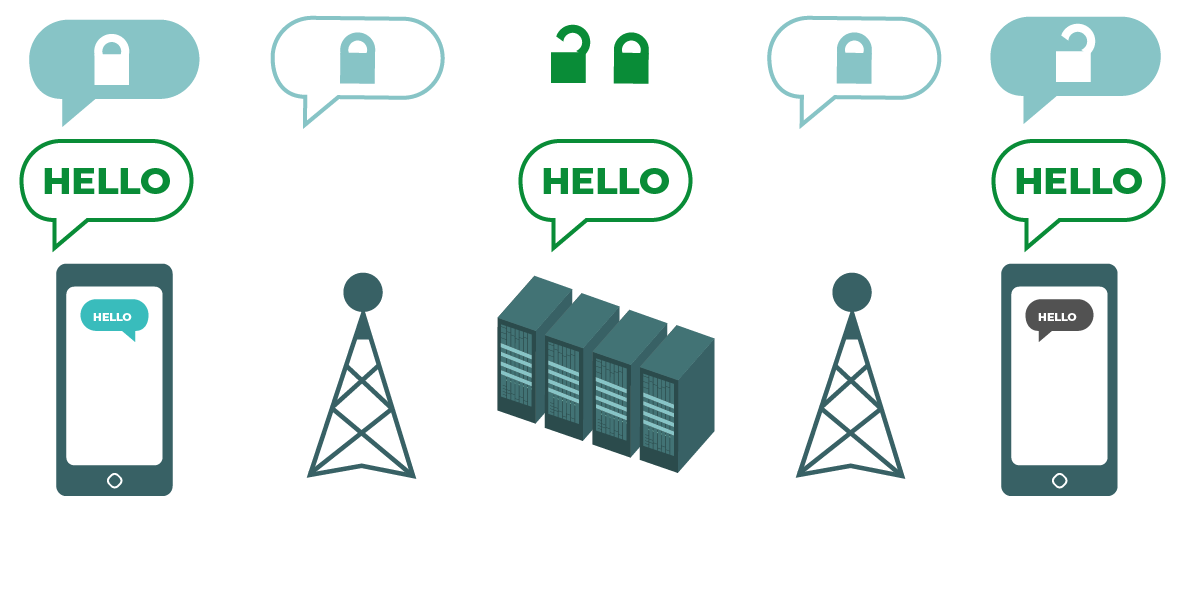

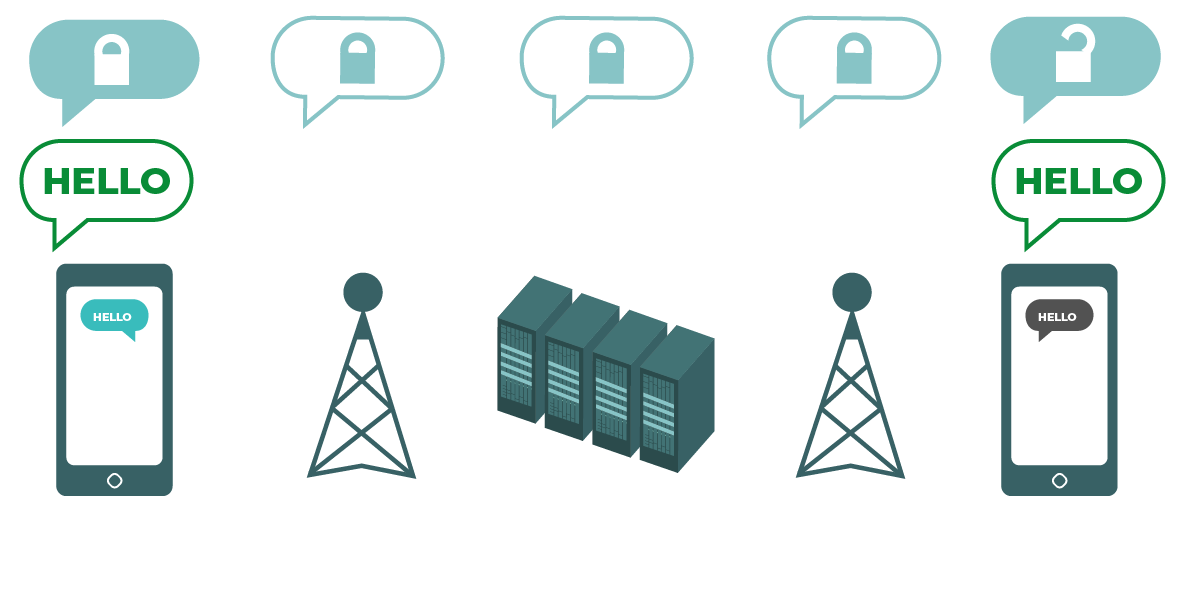

Метаданные не защищены шифрованием, предоставляемым большинством служб обмена сообщениями. Отправляя сообщение, например, через WhatsApp, имейте в виду, что хотя содержимое вашего сообщения будет полностью зашифровано, другие все же могут узнать, кому вы пишете и как часто, а в случае с телефонными звонками — как долго разговариваете. В результате вы должны помнить о том, какие риски существуют (если они есть), если определенные противники смогут узнать, с кем вы общаетесь, когда вы с ними общались, и (в случае электронной почты) общие темы сообщений вашего парламента.

Одна из причин высокой популярности Signal заключается в том, что, помимо обеспечения сквозного шифрования, данное приложение имеет встроенные функции, гарантирующие минимизацию собираемых и хранимых метаданных. К примеру, функция «Засекреченный отправитель» (Sealed Sender) в приложении Signal шифрует метаданные участников диалогов. В результате информация о получателе сообщения становится доступна только самому приложению, но не отправителю. По умолчанию эта функция работает только при общении с существующими контактами или профилями (людьми), с которыми вы уже общались или которые сохранены в списке контактов. Однако вы можете включить для параметра «Засекреченный отправитель» (Sealed Sender) значение «Разрешить от всех», если вам важно исключить такие метаданные из всех разговоров Signal, даже с неизвестными людьми. Это может не иметь решающего значения для большинства парламентских коммуникаций, но важно осознавать риски, связанные с метаданными, и соответственно выбирать соответствующие коммуникационные инструменты и политику.

Можно ли доверять WhatsApp?

WhatsApp — это популярное приложение для безопасного обмена сообщениями, которое может оказаться хорошим вариантом, учитывая его распространенность. Некоторые переживают по поводу того, что данное приложение принадлежит и контролируется компанией Facebook, которая работает над его интеграцией в другие системы. Кроме того, пользователи обеспокоены объемом метаданных (то есть информации о том, с кем и когда они общаются), собираемых WhatsApp. Если вы решите использовать WhatsApp в качестве приложения для безопасного обмена сообщениями, обязательно ознакомьтесь с приведенным выше разделом о метаданных. Помимо прочего, в нем необходимо правильно настроить несколько параметров. Самое главное, обязательно отключите резервное копирование в облаке или, по крайней мере, включите новую функцию резервного копирования WhatsApp со сквозным шифрованием, используя 64-значный ключ шифрования или длинный, случайный и уникальный пароль, сохраненный в безопасном месте (например, в вашем менеджере паролей). Также не забудьте показать уведомления безопасности и проверить коды безопасности. Простые инструкции по настройке этих параметров для телефонов Android можно найти здесь, а для iPhones — здесь. Если ваши сотрудники *и те, с кем вы все общаетесь*, не настроят указанные параметры должным образом, WhatsApp не рекомендуется использовать в качестве приложения для обмена конфиденциальными сообщениями, требующими сквозного шифрования. Учитывая настройки безопасности по умолчанию и защиту метаданных, Signal по-прежнему остается наилучшим приложением для сквозного зашифрованного обмена сообщениями.

А как насчет текстовых сообщений?

Обычные текстовые сообщения крайне небезопасны (стандартные SMS фактически никак не зашифрованы), поэтому не рекомендуется использовать их для передачи данных, не подлежащих разглашению. Невзирая на то, что сообщения, передаваемые от iPhone к iPhone производства Apple (известные как iMessages), защищены сквозным шифрованием, при участии в разговоре пользователя с иным устройством (не iPhone), сообщения становятся незащищенными. Лучше всего соблюдать меры безопасности и стараться не отправлять в текстовых сообщениях конфиденциальную или личную информацию.

Почему для безопасных чатов не рекомендуются Telegram, Facebook Messenger или Viber?

Некоторые сервисы, такие как Facebook Messenger и Telegram, предлагают сквозное шифрование, только если вы намеренно включите его (и только для чатов один на один), поэтому они не подходят для обмена конфиденциальными или частными сообщениями, особенно для команд. Лучше не использовать эти инструменты, если вам требуется сквозное шифрование, поскольку можно просто забыть изменить менее безопасные настройки по умолчанию. Разработчики Viber утверждали, что предоставляют сквозное шифрование, однако не предоставили код приложения для проверки независимыми исследователями в области безопасности. Код Telegram также не был предоставлен для общественной проверки. Поэтому многие эксперты опасаются, что шифрование Viber (или «секретные чаты» Telegram) могут оказаться недостаточно качественными и, поэтому не рекомендуют использовать их для коммуникаций, требующих настоящего сквозного шифрования.

Наши коллеги в парламенте и избиратели используют другие приложения для обмена сообщениями — как мы можем убедить их загрузить новое приложение для общения с нами?

Иногда приходится идти на компромисс между безопасностью и удобством, но в целях обеспечения конфиденциальности коммуникаций стоит приложить немного дополнительных усилий. Подавайте хороший пример своим знакомым — будь то сотрудники других государственных учреждений, институтов, парламента или внешние избиратели. Если вам приходится использовать другие менее безопасные системы, очень внимательно относитесь к тому, что вы говорите. Избегайте конфиденциальных тем. В некоторых парламентах могут существовать различные протоколы для общего чата или общения с общественностью по сравнению, например, с конфиденциальными обсуждениями с руководством. Классифицируйте свои парламентские коммуникации (внутренние и внешние) на основе конфиденциальности и убедитесь, что члены и персонал используют соответствующие механизмы коммуникации! Разумеется, проще всего использовать автоматическое шифрование всех данных — не нужно ни о чем вспоминать или думать.

К счастью, приложения со сквозным шифрованием, например, Signal, становятся все более популярными и удобными для пользователя, не говоря уже о том, что они были локализованы на десятках языков для использования во всем мире. Если вашим партнерам или другим контактным лицам требуется помощь с переводом коммуникаций в приложения со сквозным шифрованием, например, Signal, найдите время, чтобы объяснить им важность надлежащей защиты коммуникаций. Когда все поймут важность этого, несколько минут, необходимых для загрузки нового приложения, и пара дней, которые могут потребоваться, чтобы привыкнуть к его использованию, не будут казаться большой проблемой.

Существуют ли другие параметры для приложений со сквозным шифрованием, о которых нам следует знать?

В приложении Signal также важна проверка кодов (называемых Safety Numbers). Чтобы просмотреть и проверить код безопасности в Signal, откройте чат с контактом, нажмите на его имя в верхней части экрана, прокрутите вниз и выберите «Просмотреть код безопасности». Если код безопасности соответствует контакту, отметьте его как «проверенный» на том же экране. Особенно важно обращать внимание на коды безопасности и проверять свои контакты, если вам в чате приходят уведомления об изменении кода безопасности данного контакта. Если вам или кому-либо из сотрудников требуется помощь в настройке данных параметров, в приложении Signal предусмотрены полезные инструкции.

При использовании Signal, который считается лучшим удобным вариантом для безопасного обмена сообщениями и звонков один на один, обязательно установите надежный пин-код. Он должен содержать не менее шести цифр и не включать легко угадываемые комбинации, например, дату рождения.

Дополнительные советы о том, как правильно настроить Signal и WhatsApp, вы можете найти в руководствах по инструментам для обоих, разработанных EFF в Surveillance Self-Defense Guide.