Как распознать фишинг?

Фишинг может казаться чем-то зловещим и неуловимым, однако существует ряд простых шагов, которые может предпринять каждый сотрудник вашей организации, чтобы обезопасить себя от большинства атак. Следующие советы по защите от фишинга представляют собой измененные и дополненные рекомендации из «Полного руководство по фишинговым атакам», созданного Freedom of the Press Foundation. Мы рекомендуем вам поделиться этими рекомендациями со всеми сотрудниками вашей организацией (а также другими контактными лицами) и включить их в ваш план обеспечения безопасности:

Иногда поле «от» вам лжет

Имейте в виду, что поле «от» в электронных письмах может содержать фальшивую информацию, чтобы обмануть вас. Как правило, чтобы обмануть вас, фишеры создают адрес электронной почты, который очень похож на настоящий, хорошо вам знакомый, но содержит незначительные ошибки. Например, вы можете получить электронное письмо, в котором указан адрес отправителя «[email protected]» вместо «[email protected]». Обратите внимание на лишнюю букву «о» в слове «google». Или, например, у вас есть знакомый с адресом электронной почты «[email protected]», а фишинговое электронное письмо приходит от мошенника с адреса «[email protected]». Единственное отличие заключается в незначительном изменении последних букв. Прежде чем продолжить, обязательно перепроверьте, знаком ли вам адрес отправителя электронного письма. Принципы осуществления фишинга с помощью текстовых сообщений, звонков и приложений для обмена сообщениями являются аналогичными. Получив сообщение с незнакомого номера, дважды подумайте, стоит ли отвечать или как-либо взаимодействовать с сообщением.

Остерегайтесь вложений

Вложения могут содержать вредоносные программы и вирусы и, как правило, присутствуют в фишинговых электронных письмах. Самый эффективный способ уберечься от вредоносных программ во вложениях – никогда не загружать их. Возьмите себе за правило не открывать сразу никаких вложений, особенно если они содержатся в письмах от незнакомых людей. По возможности попросите отправителя документа скопировать и вставить текст в само электронное письмо или поделиться документом через такие службы, как Google Drive или Microsoft OneDrive, в которых предусмотрена встроенная функция проверки на вирусы большинства документов, загружаемых на их платформы. Создайте в организации культуру, не поощряющую использование вложений.

Если же вам абсолютно необходимо открыть вложение, делайте это только в безопасной среде (см. раздел «Дополнительно» ниже), в которой невозможно развертывание потенциальных вредоносных программ.

Если вы используете Gmail и получили электронное письмо с вложением, то вместо того чтобы загружать его и открывать на своем компьютере, просто нажмите на прикрепленный файл и ознакомьтесь с ним в окне «предварительного просмотра» в браузере. Эта функция позволит вам просмотреть текст и содержимое файла, не загружая его и не позволяя ему загрузить на ваш компьютер потенциальные вредоносные программы. Это отлично работает с текстовыми документами, PDF-файлами и даже презентациями в виде слайд-шоу. Если документ необходимо отредактировать, попробуйте открыть файл с помощью облачных служб, например Google Drive, и преобразовать файл в формат Google Doc или Google Slides.

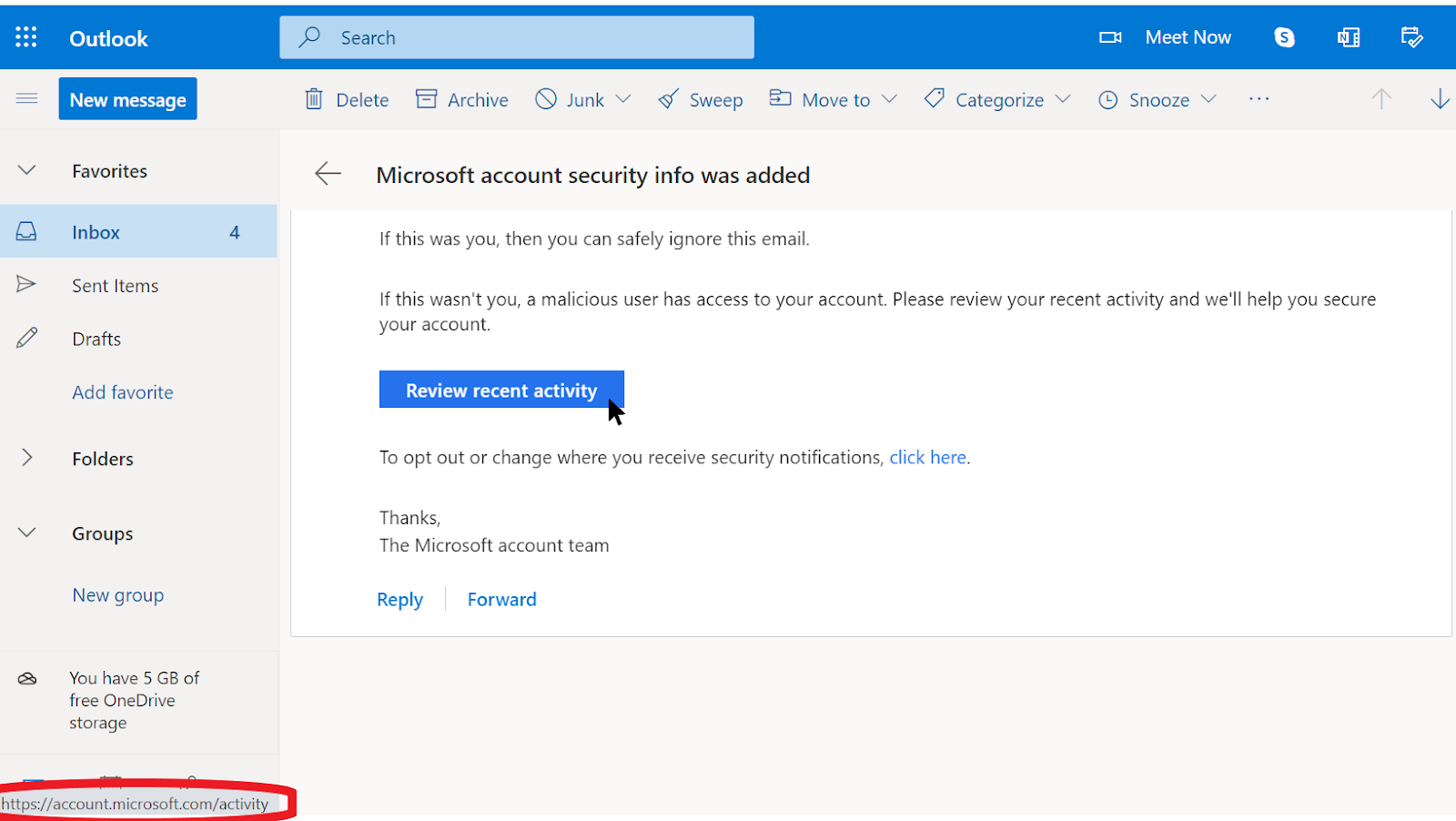

Если вы используете Outlook, вы можете аналогичным образом просматривать вложения, не загружая их из веб-клиента Outlook. Если вложение необходимо отредактировать, попробуйте открыть его в OneDrive, если у вас есть такая возможность. Для пользователей Yahoo Mail применим тот же принцип. Не загружайте вложения, а просматривайте их в веб-браузере. Независимо от имеющихся в распоряжении инструментов, лучше всего просто никогда не загружать незнакомые или не вызывающие доверия вложения. И невзирая на то, насколько важным может казаться вложение, никогда не открывать файлы незнакомого вам типа, которые вы не можете распознать и не планируете использовать.