Utilisez un gestionnaire de mots de passe pour vous aider

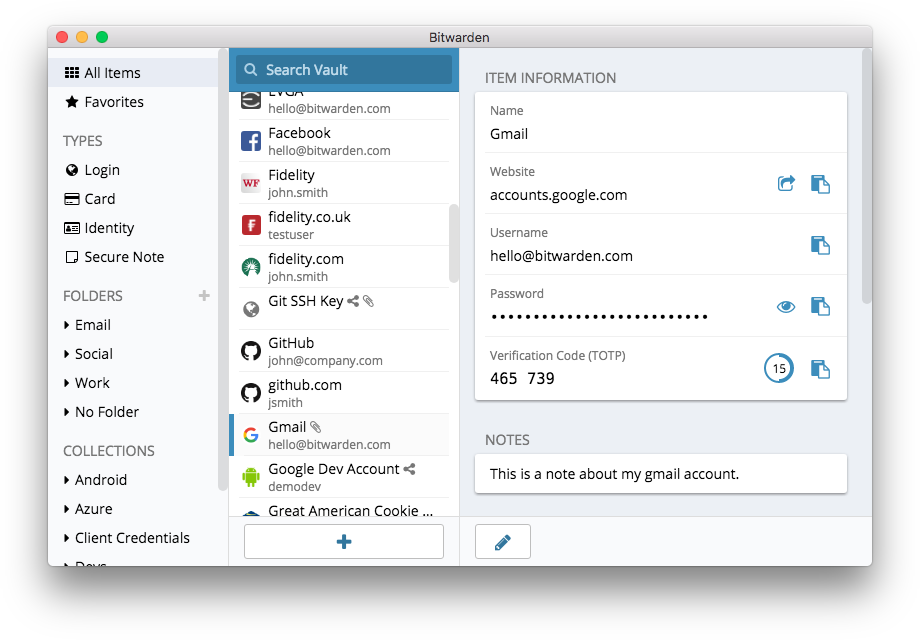

Vous savez donc qu’il est important que chaque membre de l’organisation utilise un mot de passe long, aléatoire et différent pour chacun de ses comptes personnels et parlementaires, mais comment faire concrètement ? Il est impossible de mémoriser un mot de passe efficace pour des dizaines (voire des centaines) de comptes, ce qui oblige tout le monde à tricher. La mauvaise chose à faire est de réutiliser les mots de passe. Heureusement, nous pouvons nous tourner vers les gestionnaires de mots de passe numériques pour nous faciliter la vie (et rendre nos pratiques en matière de mots de passe beaucoup plus sûres). Ces applications, dont beaucoup sont accessibles via un ordinateur ou un appareil mobile, peuvent créer, stocker et gérer des mots de passe pour vous et toute votre organisation. L’adoption d’un gestionnaire de mots de passe sécurisé signifie que vous n’aurez jamais à vous souvenir que d’un seul mot de passe très fort et long, appelé mot de passe principal (historiquement appelé mot de passe « maître »), tout en bénéficiant des avantages de sécurité liés à l’utilisation de mots de passe forts uniques pour tous vos comptes. Vous utiliserez ce mot de passe principal (et idéalement un deuxième facteur d’authentification (2FA), qui sera abordé dans la section suivante) pour ouvrir votre gestionnaire de mots de passe et débloquer l’accès à tous vos autres mots de passe. Les gestionnaires de mots de passe peuvent également être partagés entre plusieurs comptes afin de faciliter le partage sécurisé des mots de passe au sein de votre parlement.

Pourquoi devons-nous utiliser quelque chose de nouveau ? Ne pouvons-nous pas simplement les écrire sur papier ou dans une feuille de calcul sur notre ordinateur ?

Malheureusement, de nombreuses approches courantes de la gestion des mots de passe ne sont pas sûres. Le stockage des mots de passe sur des feuilles de papier (à moins que vous ne les gardiez enfermés dans un coffre-fort) peut les exposer au vol physique, aux regards indiscrets, à la perte et à des dommages faciles. Si vous enregistrez vos mots de passe dans un document sur votre ordinateur, il est beaucoup plus facile pour un pirate d’y accéder (ou pour une personne qui vole votre ordinateur d’avoir non seulement votre appareil mais aussi l’accès à tous vos comptes). L’utilisation d’un bon gestionnaire de mots de passe est tout aussi simple, mais beaucoup plus sûre.

Pourquoi faire confiance à un gestionnaire de mots de passe ?

Les gestionnaires de mots de passe de qualité déploient des efforts considérables (et emploient d’excellentes équipes de sécurité) afin de garantir la sécurité de leurs systèmes. Les bonnes applications de gestion des mots de passe (nous en recommandons quelques-unes ci-dessous) sont également configurées de manière à ce qu’elles ne puissent pas « déverrouiller » vos comptes. Cela signifie que, dans la plupart des cas, même s’ils étaient piratés ou contraints légalement de transmettre des informations, ils ne pourraient pas perdre ou donner vos mots de passe. Il est également important de se rappeler qu’il est infiniment plus probable qu’un adversaire devine l’un de vos mots de passe faibles ou répétés, ou en trouve un via une violation de données à caractère publique, plutôt que de voir un bon gestionnaire de mots de passe voir ses systèmes de sécurité violés. Il est important d’être sceptique et de ne pas faire aveuglément confiance à tous les logiciels et applications, mais les gestionnaires de mots de passe réputés ont toutes les raisons de faire les choses correctement.

Qu’en est-il du stockage des mots de passe via un navigateur ?

Enregistrer des mots de passe dans votre navigateur ne revient pas à utiliser un gestionnaire de mots de passe sécurisé. En bref, vous ne devez pas utiliser Chrome, Firefox, Safari ou tout autre navigateur comme gestionnaire de mots de passe. Bien qu’il s’agisse d’un progrès certain par rapport à l’écriture sur papier ou à l’enregistrement dans une feuille de calcul, les fonctions de base de sauvegarde des mots de passe de votre navigateur web laissent à désirer du point de vue de la sécurité. Ces inconvénients vous privent également d’une grande partie des avantages qu’apporte un bon gestionnaire de mots de passe. En perdant cette commodité, il est plus probable que les parlementaires continueront à avoir des pratiques médiocres en matière de création et de partage de mots de passe.

Par exemple, contrairement aux gestionnaires de mots de passe spécialisés, les fonctions intégrées des navigateurs « Enregistrer ce mot de passe » ou « Se souvenir de ce mot de passe » n’offrent pas de compatibilité mobile simple, de fonctionnalité inter-navigateurs, ni d’outils puissants de génération et d’audit de mots de passe. Ces fonctionnalités sont en grande partie à l’origine de l’utilité d’un gestionnaire de mots de passe dédié et de son intérêt pour la sécurité de votre parlement. Les gestionnaires de mots de passe comprennent également des fonctions spécifiques à le parlement (telles que le partage de mots de passe) qui apportent non seulement une valeur de sécurité individuelle, mais aussi une valeur pour votre parlement dans son ensemble.

Si vous avez enregistré des mots de passe avec votre navigateur (intentionnellement ou non), prenez un moment pour les supprimer.